本篇目录:

简述两种物联网密钥管理技术的原理;

1、通过公开密钥加密技术实现对称密钥的管理使相应的管理变得简单和更加安全,同时还解决了纯对称密钥模式中存在的可靠性问题和鉴别问题。

2、密钥管理技术是指通过公开密钥加密技术实现对称密钥管理的技术,可以使相应的管理变得简单和更加安全,同时还解决了纯对称密钥模式中存在的可靠性问题和鉴别问题。

3、TPM技术的原理 TPM技术的核心是一个安全芯片,它集成了密码学算法、密钥管理和安全存储等功能。TPM芯片在计算机启动时自动进行初始化,并生成一个唯一的身份标识符,称为“TPMEndorsementKey”(EK)。

4、物联网一词已经渗透到我们生活的方方面面。事实上,物联网技术的原理就是在计算机互联网的基础上,利用RFID、无线数据通信等技术,构建覆盖全球上千栋建筑的“物联网”。

物联网加密机制已经成熟健全吗

1、是。物联网中的加密机制是在传统IP网络中实现点到点加密和端到端加密,其有完善的体系,已经成熟健全了,成熟健全就是结构中各方面得到平衡协调发展的完整个性。

2、安全路由机制:在物联网中,数据通常需要在多个设备和网络之间传输,因此确保数据传输路径的安全性至关重要。安全路由机制旨在防止数据在传输过程中被截获或篡改。

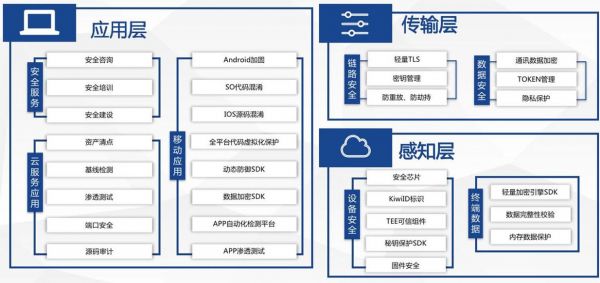

3、从物联网三层结构上面分析,网络层和感知层在技术层面已经相对成熟,而应用层在重视程度和技术成果方面,还存在着一些问题。

4、企业在急于迎接快速涌现的物联网机遇时,部署的物联网设备在功能上往往无法支持基本的安全措施,因此难以保护存储的数据,且无法保证在易受攻击的网络上进行数据和命令交换。所以要通过加密来保护物联网传输层。

物联网网络层的安全机制主要包括哪些

是如何确保设备本身安全。某些设备或设施可能无人值守地运行,因此不受频繁的安全性影响。报告称,使这些设备防篡改可能是有利的,因为这种类型的端点强化可以帮助阻止潜在的入侵者获取数据。

网络安全机制包括:加密机制;安全认证机制;访问控制策略。随着TCP,IP协议群在互联网上的广泛采用,信息技术与网络技术得到了飞速发展。随之而来的是安全风险问题的急剧增加。

网络安全机制包括:加密机制;安全认证机制;访问控制策略。网络安全审计和检测:建立和完善网络安全审计和检测机制,对网络系统的安全策略、安全配置、安全事件等进行全面审计和检测,及时发现和防范网络安全威胁。

网络安全机制包括接入管理、安全监视和安全恢复三个方面。接入管理主要处理好身份管理和接入控制,以控制信息资源的使用;安全监视主要功能有安全报警设置以及检查跟踪;安全恢复主要是及时恢复因网络故障而丢失的信息。

物理要素物理安全是物联网安全的基础要素。主要涉及感知控制层的感知控制设备的安全,主要包括对传感器及RFID的干扰、屏蔽、信号截获等, 是物联网安全特殊性的体现。

NB-IoT技术是否支持安全加密

安全:AES128加密。传输速率:几百到几十Kbps,速率越低传输距离越长。

再次,NB-IoT技术可以实现更高的安全性。由于NB-IoT技术采用了可靠的加密和认证协议,因此对于一些对安全性要求较高的应用场景,如智能家居和智能健康监测等,NB-IoT技术具有更高的优势。最后,NB-IoT技术还具有更低的成本。

nb-iot上行采用:SC-FDMA技术,下行链路采用OFDMA技术。NB-OTQ通信技术已经成为物联网应用中非常重要的一种通信方式。在NB-OT中,上行链路采用SC-FDMA技术,下行链路采用OFDMA技术。

高安全性:NB-IoT使用加密技术保护数据的传输,使通信更加安全。但是,NB-IoT技术是否支持规则引擎呢?答案是肯定的。事实上,规则引擎已经被广泛应用于NB-IoT应用中,以实现自动化决策。

到此,以上就是小编对于物联网传输设备的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

微信扫一扫打赏

微信扫一扫打赏